WordPress Eklentisi, log-entry

Google Analytics kullananlar bilirler, gerçekten kullanışlı bir eklenti. Web sayfanızın ne sıklıkla ziyaret edildiği ve yazılarınıza duyulan ilginin nasıl olduğu konusunda karşınıza çok işlevsel tablolar …

Google Analytics kullananlar bilirler, gerçekten kullanışlı bir eklenti. Web sayfanızın ne sıklıkla ziyaret edildiği ve yazılarınıza duyulan ilginin nasıl olduğu konusunda karşınıza çok işlevsel tablolar …

Geçenlerde ben de bir Oculus sanal gerçeklik gözlüğü aldım ve kullanmaya başladım. Tabi özellikle silah ve kılıç oyunları oynamak inanılmaz zevkli geldi. Metaverse olayına girmeyeceğim …

This application provides remote controlling of target device. There are two software pieces. One of them agent software that is writen in C++(Qt). The other …

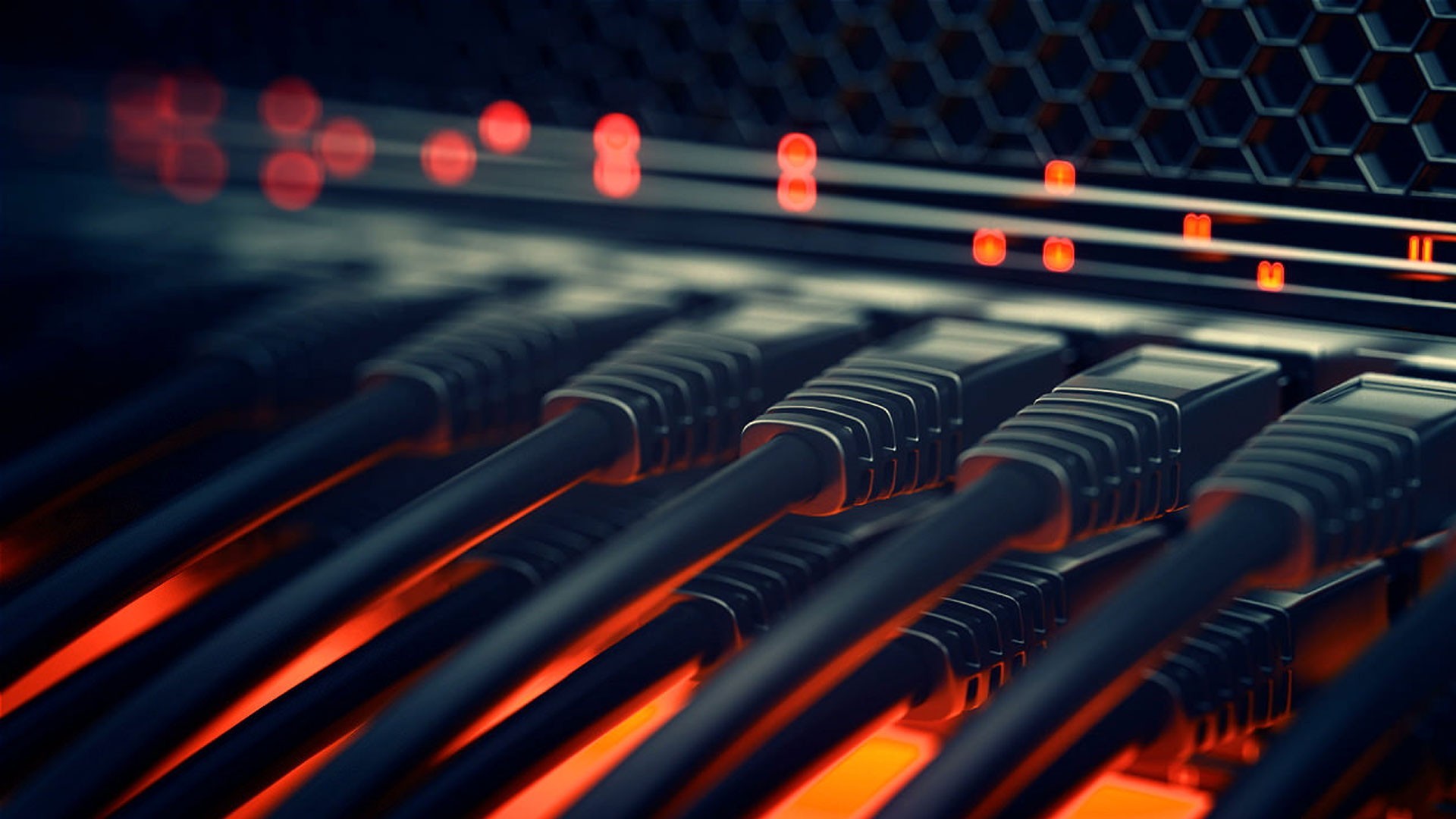

Yakın zamanda evdeki masaüstü bilgisayarımı istediğimde web üzerinden açıp kapatarak kullanabilmenin yollarını düşünüp planlamaya başladım. Çünkü performans olarak iyi bir bilgisayarım var. Ve bu performansı …

Bu konu hakkında yerli veya yabancı bir çok kaynak bulabilirsiniz. Bu yazıda onlardan biri olacak. Fakat ben biraz daha içine tecrübe ve düşünce serpilmiş olanından …

Rest API’ler popülerliğini halen korurken bunun altında yatan düşünceden azıcık bahsedeyim öncelikle. Özellikle veri tabanları gibi önemli bilgileri içeren sistemlere erişmenin bir çok yolu olabilir. Bu erişimin en güvenli ve en kolay yolu http kullanmaktır.

Dün internette dolaşırken “Gel vatandaş Bedava SSL’e gel” diye çığıran bir web sayfası gördüm. Benim de web sayfamda SSL sertifikası olmadığı ve sertifika bedava olduğu için hemen almayı ve kullanmayı denedim.

Hello everyone, In these days which the unit price of data is higher than oil, everyone’s problem is finding data and categorize it. We can …

C++ da thread pool sınıfının nasıl yazıldığını aşağıdaki videoda anlattım. İyi seyirler 🙂

Herkese hayırlı bayramlar. Bir Mac Yazılımını(Mac 802.11) anlayabilmek için, Üç önemli alan bilgisi gerekiyor. Bunlar, Linux Kernel-Socket yapısı, Ağ Yığını Sistem Entegrasyonu ve Ağ topolojileri-Kanal …